Sicherheit bei WLAN

Ein WLAN-Netzwerk ist in seiner Standardkonfiguration unsicher und angreifbar von außen. Nach der Installation muss das Netzwerk auf jeden Fall abgesichert werden, um die Übertragung von privaten und sensiblen Daten zu schützen. Das Schlagwort dabei ist "Verschlüsselung".MAC-Adressen-Filterung

Eine MAC-Adresse ist die Hardware-Adresse eines Netzwerkadapters. Diese 48 Bit lange Adresse dient zur Identifikation des dazugehörigen Gerätes in einem Netzwerk. Das 7 Schicht-OSI-Modell spielt im Zusammenhang mit MAC eine bedeutende Rolle, denn nicht alle Geräte in einem Netzwerk haben eine MAC-Adresse. Das liegt daran, dass nur die Geräte, die mit der Schicht 2 (= "Sicherungsschicht") des OSI-Modells arbeiten, zwingend eine MAC-Adresse benötigen. Andere Netzwerkgeräte wie zum Beispiel Repeater oder Hubs benötigen keine MAC-Adresse, da sie die Pakete im Netzwerk einfach nur weiterleiten.MAC-Adressen und WLAN

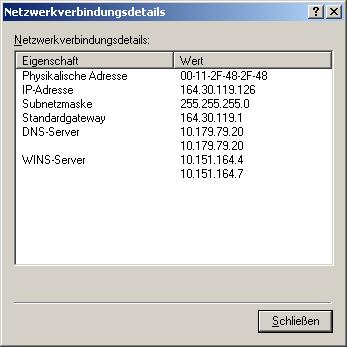

Da eine MAC-Adresse für jeden Computer eindeutig ist, kann anhand dessen genau festgelegt werden, welche Computer das WLAN-Netzwerk nutzen können und welche nicht. Dazu muss die MAC-Adresse der betroffenen Computer in eine Liste auf dem WLAN-Router eingetragen werden. Damit können sich nur diese Computer mit dem WLAN-Netzwerk verbinden. Computer, deren MAC-Adresse nicht in der Liste stehen, können sich erst gar nicht mit dem Netzwerk verbinden.Ermittlung der MAC-Adresse unter Windows XP

Zur Ermittlung der MAC-Adresse des eigenen PC sind folgende Schritte notwendig:- Wählen Sie Start / Einstellungen / Systemsteuerung / Netzwerkverbindungen

- Doppelklick auf die Verbindung "Drahtlose Netzwerkverbindung"

- Wählen Sie den Karteireiter "Netzwerkunterstützung" aus und klicken Sie dort auf "Details"

Darstellung: Anzeige der Netzwerkverbindungsdetails

Einschränkung der MAC-Adressenfilterung

Die MAC-Adresse kann mittlerweile durch Programme manipuliert und verändert werden. Deshalb könnte sich ein Computer, der eigentlich keinen Zugriff haben sollte, trotzdem einen Zugriff auf das WLAN-Netzwerk verschaffen. Wenn man streng auf Sicherheit achten will, reicht deswegen eine MAC-Filterung als einzige Sicherheitsmaßnahme nicht aus. Hinzu kommt, dass dieses Verfahren nur dann sinnvoll ist, wenn immer die gleichen Computer sich mit dem WLAN verbinden - in einem Restaurant in dem ständig wechselndes Publikum vorherrscht wäre dieses Verfahren also nicht praktikabel.Verschlüsselung der Verbindung zwischen Access Point und Adapter

Eine Erweiterung des WLAN-Standards IEEE 802.11 betrifft die Sicherheit. Dazu wurden im Laufe der Zeit zwei Konzepte entwickelt, um den Datenverkehr zwischen WLAN-Adapter und Access Point zu sichern.WEP (Wired Equivalent Privacy)

Die Idee hinter WEP, welches auf dem Verschlüsselungsmechanismus RC4 basiert, beruht darauf, dass im Access Point ein Schlüssel mit einer bestimmten Länge definiert wird, der beim Einbuchen des Clients eingegeben werden muss. Wenn der eingegebene Schlüssel mit dem im Access Point gespeicherten übereinstimmt, wird die Einbuchung durchgeführt, sonst nicht.Standardmäßig haben diese Schlüssel eine Länge von 64Bit oder 128Bit. In Abhängigkeit des eingesetzten Herstellers sind auch 256Bit möglich.

WEP bildet hier eine solide Grundlage zur einfachen Sicherung des Netzwerks gegen unbefugten Zugriff. Das Problem bei WEP ist allerdings, dass durch Programme, die kostenlos verfügbar sind, der Schlüssel unabhängig von dessen Länge relativ leicht geknackt und der Sicherheitsmodus umgangen werden kann. Aus diesem Grund empfiehlt es sich möglichst lange Schlüssel zu verwenden (verlängert die Dauer zur Berechnung des geknackten Schlüssels und erhöht damit die Sicherheit) oder das WPA-Verfahren einzusetzen.

WPA (Wi-Fi Protected Access)

Eine Erweiterung von WEP wird mit dem Kürzel "WPA" bezeichnet. WPA ist ein Bestandteil des kommenden WLAN-Standards IEEE 802.11i. Da sich die Verabschiedung dieses Standards verzögert hat und die Probleme bei WEP bekannt waren, wurde WPA jedoch schon vorgezogen und bereits eingeführt.WPA basiert auf dem Konzept von WEP, enthält als Zusatz jedoch noch ein Konzept für dynamische Schlüssel, nutzt zur Datenverschlüsselung das Protokoll TKIP (= Temporal Key Integrity Protocol) und für die Nutzeranmeldung das Protokoll "Extensible Authentication Protocol" (EAP), welches Teil der Standardfamilie 802.1x ist.

Das "einfache" WPA-Prinzip wird als "Personal" bezeichnet. Die dynamischen Schlüssel werden als "Pre-Shared Keys" (PSK) bezeichnet. Dahinter steckt nichts anderes, als das vor Beginn der Nutzung des WLAN - Netzwerke s ein individuelles Passwort (= Passphrase) dem Nutzer bekannt gemacht werden muss, aus dem dann der Schlüssel für die Sitzung generiert wird. Der Schlüssel wird im WLAN-Router automatisch angelegt und muss per Hand an jedem WLAN-Client eingetragen werden, der das Netzwerk nutzen soll.

Die Authentifizierung per PSK wird in kleineren WLAN - Netzwerke n wie z.B. im privaten Bereich oder in kleinen Firmen verwendet. EAP findet dagegen in großen WLAN - Netzwerke n Anwendung, bei denen ein separater Authentifizierungsserver (z.B. Radius) im Einsatz ist. Ein alternatives WPA-Prinzip wird als "Enterprise Modus" bezeichnet, in dem ein separater Authentifizierungsserver die "Echtheit" des Nutzers überprüft und dann die Sitzung für diesen zulässt oder sperrt.

Mittlerweile gibt es WPA in der Version 2. WPA2 benutzt einen anderen Verschlüsselungsmechanismus - AES (Advanced Encryption Standard) - und der Standard 802.11i wird voll umgesetzt. Allerdings gilt zu beachten, dass WPA-fähige Access Points, die auch AES beherrschen, nicht zwangsläufig auch WPA2 unterstützen.

Sicherheitsregeln für WLAN-Netzwerke

An dieser Stelle sollen ein paar allgemeine Regeln und Tipps erläutert werden, mit deren Hilfe für Sicherheit im WLAN-Netzwerk gesorgt werden kann.- Einsatz eines Passwortes für den Access Point / Router und regelmäßige Änderung des Passwortes

- Nutzung aller 128 Bit bei einer WEP-Verschlüsselung

- Keine triviale Bezeichnungen für die SSID (Name des WLAN-Netzwerkes) verwenden, die Rückschlüsse auf Persönliches o. ä. zulässt

- Deaktivieren der Fernkonfiguration des Access Points / Routers

- Konfiguration des Access Points / Routers nur über eine Anbindung per Kabel

- Regelmäßige Firmware-Updates für den Access Point / Router durchführen

Verschlüsselung auf IP-Ebene

Eine Alternative zur Verschlüsselung des Datenverkehrs bietet eine Verschlüsselung auf IP-Ebene. Die IP-Pakete, die über das WLAN-Netzwerk übertragen werden, können ebenfalls verschlüsselt werden. Dazu sind keine zusätzlichen Funktionen in der WLAN-Hardware, egal ob es sich um den Adapter oder den Access Point handelt, notwendig.IPSec

IPSec ist die Abkürzung für "IP Secure" und beinhaltet ein Sicherheitskonzept zur Verschlüsselung von IP-Paketen. Es wurde ursprünglich entwickelt, um die Sicherheitslücken des IP-Protokolls zu schließen. IPSec basiert darauf, dass die organisatorischen Daten eines IP-Paketes verschlüsselt werden. Die Nutzdaten bleiben zwar im Klartext vorhanden, können aber weder einer Quelle noch einem Ziel zugeordnet werden.VPN-Tunnel

VPN ist die Abkürzung für "Virtual Private Network" und beschreibt den logischen Zusammenschluss mehrerer Computer zu einem Netzwerk - egal ob die Verbindung kabellos und mit Kabel realisiert ist. "Tunneling" ist in der EDV ein Begriff um - allgemein formuliert - Daten eines bestimmten Protokolls innerhalb eines anderen Protokolls zu übertragen. Beim Tunneling ist von außen nur das Protokoll "sichtbar", was die Daten überträgt. Das Protokoll der Nutzdaten ist nicht erkennbar.

Du arbeitest in einer Agentur oder als Freelancer?

Dann wirf doch mal einen Blick auf unsere Software FeatValue.

Weiterlesen: ⯈ Hardware

Über uns

Wir entwickeln Webanwendungen mit viel Leidenschaft. Unser Wissen geben wir dabei gerne weiter. Mehr über a coding project